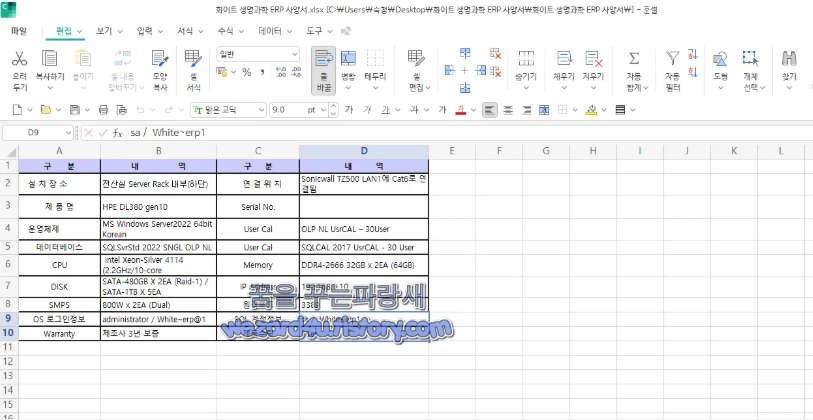

Shimoliy Koreyaga aloqador davlat qo‘llovidagi hackerlar farmatsevtika va life science kompaniyalariga qarshi yangi kiberhujum kampaniyasini boshladi. Ushbu hujumlar soxta Excel fayllar orqali amalga oshiriladi va zararli kod Windows shortcut (LNK), PowerShell hamda cloud xizmatlar yordamida yashirin tarzda ishga tushiriladi. Hujum spear-phishing email’lar bilan boshlanadi — ular odatda ERP tizimlari, ishlab chiqarish rejasi yoki tadqiqot hujjatlariga oid real ko‘rinadigan mavzularni o‘z ichiga oladi. Email ichida ZIP arxiv bo‘lib, uning ichida Excel faylga o‘xshash nomlangan, masalan “White Life Science ERP Specification.xlsx” ko‘rinishidagi LNK fayl joylashgan bo‘ladi.

Ushbu faoliyat xavfsizlik mutaxassislari tomonidan Kimsuky (APT43 yoki Emerald Sleet) guruhiga bog‘langan. Fayl nomi va ikonkasi foydalanuvchini aldash uchun maxsus tanlangan — foydalanuvchi Excel fayl ochdim deb o‘ylaydi, aslida esa yashirin buyruqlar zanjiri ishga tushadi.

Excel chain and PowerShell stage

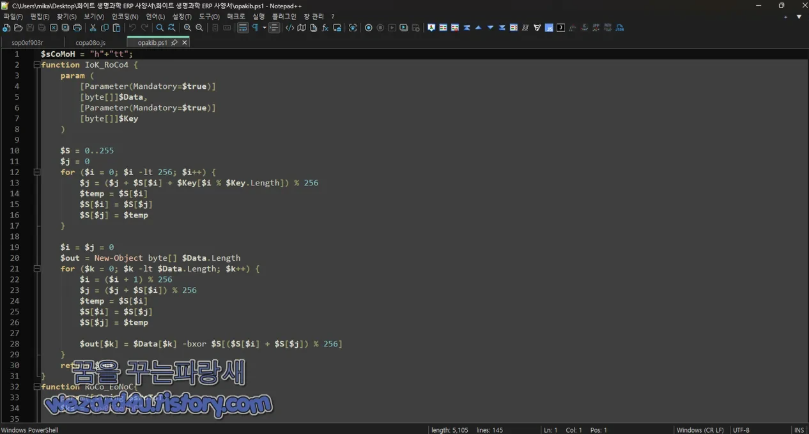

Foydalanuvchi soxta Excel faylni ochganda, LNK fayl yashirin tarzda cmd.exe va obfuskatsiya qilingan PowerShell buyruqlarni ishga tushiradi. Bu jarayon Microsoft Excel o‘rniga zararli scriptlarni ishga tushiradi.

PowerShell skripti tizim ichida yashirin ishlaydi, ko‘pincha SysWOW64 orqali oddiy Windows faoliyati sifatida ko‘rinadi. U XOR asosidagi oddiy obfuskatsiya orqali qo‘shimcha payload’larni dekod qiladi va aniqlanishdan qochadi. Shu bilan birga, foydalanuvchini chalg‘itish uchun haqiqiy ko‘rinishga ega Excel fayl (decoy) ochiladi.

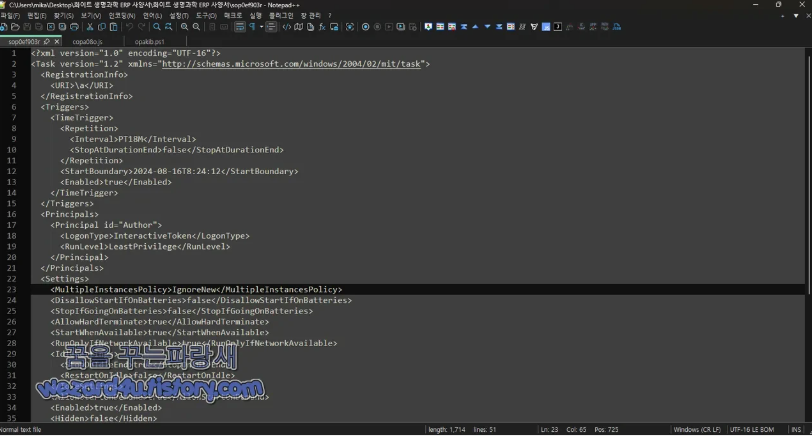

Ushbu soxta hujjat ichida farmatsevtika yoki ERP ma’lumotlariga o‘xshash jadval bo‘ladi, bu esa foydalanuvchining shubhalanish ehtimolini kamaytiradi. Orqa fonda esa script tizim ma’lumotlarini yig‘adi va ularni Dropbox’ga yuklaydi. Keyinchalik esa qo‘shimcha buyruqlar yoki batch fayllar yuklab olinadi va ishga tushiriladi. Keyingi bosqichlarda JavaScript komponentlar va scheduled task’lar orqali tizimda doimiy qolish (persistence) ta’minlanadi.

Kimsuky’s focus on pharma and research

Kimsuky — Shimoliy Koreyaga tegishli APT guruh bo‘lib, u uzoq muddatli josuslik operatsiyalariga ixtisoslashgan. Ular asosan hukumat, ilmiy tadqiqot markazlari va muhim sanoat sektorlarini nishonga oladi. Ushbu kampaniyada ham asosiy e’tibor farmatsevtika kompaniyalari va yuqori qiymatga ega dori yoki vaksina ishlab chiqish bilan shug‘ullanuvchi tashkilotlarga qaratilgan.

Keyingi bosqichda PowerShell downloader — masalan “opakib.ps1” ga o‘xshash script — Dropbox API orqali yashirin command-and-control (C2) kanal sifatida ishlaydi.

Oldingi hujumlarda ham Kimsuky shunga o‘xshash usullar orqali ma’lumot o‘g‘irlovchi malware va custom backdoor’larni tarqatgan. Ular hujjatlar, credential’lar va ichki tadqiqot ma’lumotlarini o‘g‘irlashga qaratilgan.

"Oddiy biznes fayllari ko‘rinishidan foydalanish — bu hujumchilarning eng samarali ijtimoiy muhandislik usullaridan biri."

Ko‘p bosqichli malware, “living-off-the-land” texnikalari va Dropbox kabi cloud xizmatlardan foydalanish ushbu hujumni aniqlashni ancha qiyinlashtiradi. Shu sababli xavfsizlik mutaxassislari farmatsevtika kompaniyalariga ZIP ichidagi Excel fayllarga ehtiyotkorlik bilan yondashishni tavsiya qilmoqda. Ayniqsa, noma’lum manbadan kelgan fayllar yuqori xavf sifatida qaralishi kerak.

Tizimlarni himoya qilish uchun to‘liq fayl kengaytmalarini ko‘rsatishni yoqish, email gateway’da shortcut fayllarni bloklash va LNK orqali ishga tushgan PowerShell jarayonlarini monitoring qilish muhim hisoblanadi. Shuningdek, odatda ishlatilmaydigan tizimlarda Dropbox trafikini kuzatish va shubhali scheduled task’larni aniqlash ham zarur.

"To‘g‘ri himoya choralarisiz, bunday hujumlar farmatsevtika kompaniyalari uchun katta moliyaviy va ilmiy zarar keltirishi mumkin."